إظهار الرسائل ذات التسميات الحماية. إظهار كافة الرسائل

الأربعاء، 28 يونيو 2017

كيفية حماية نفسك من بيتيا / جولدن آى رانسوموار(Petya/GoldenEye Ransomware)

مرسلة بواسطة أحمد حرب في 11:08 م

الحماية من فيروس بيتيا(Petya)

ما هو بيتيا / غولدن آى؟

على غرار وناكراى، يستخدم بيتيا (the Eternal Blue) لتصيب أجهزة ويندوز وخاصة أنظمة ويندوز القديمة. ليس مثل وناكراى الذي يشفر الملفات واحداً تلو الآخر، بيتيا هو أكثر خطورة بكثير من شأنها أن تتلف القرص الصلب كله، حتى يمنعك من دخول النظام الخاص بك.

كيف يقوم بيتيا بالهجوم ؟

في حين تحاول بيتيا إصابة جهاز الكمبيوترالخاص بك،تظهر شاشة زرقاء ، ثم يتم إعادة تشغيل الجهاز بالقوة لإنهاء التشفير. وقد يتم تجاهل ذلك بسهولة كما لوكانت عملية إصلاح للنظام نفسه. بمجرد الانتهاء من إعادة التشغيل، يتم تشفير الكمبيوتر وسوف يظهرعلى سطح المكتب رسالة للمستخدم تطالبه بدفع الفدية.

كيفية منع بيتيا / غولدن آى من الهجوم عليك؟

أى هجوم رانسوموار(Ransomware) يمكن أن يكون كارثة حقيقية لأنه يهدد الملفات الهامة والبيانات المالية الخاصة بك. لذلك عليك أن تبقي في حالة تأهب لأي إجراءات مشبوهة على جهاز الكمبيوتر الخاص بك. بمجرد الحصول على هذا الإشعارالمنبثق أدناه، يجب إيقاف تشغيل جهاز الكمبيوتر الخاص بك على الفور في حالة إصابة بيتيا.

أى الويندوز سيغلق فى أقل من دقيقة ، وهذا يحدث فجأة وبدون تدخل منك.

نصائح لمنع بيتيا / غولدن آى من مهاجمتك:

1. إصلاح نقاط الضعف بنظام التشغيل

يتم تشغيل (WMI

)"وهى الخدمة التى تستخدم لإدارة أو رصد أو استرداد الموارد حول الكميوتروخاصةً عن بُعد" تلقائياً عند بدء تشغيل النظام ضمن حساب النظام المحلى. وهذه الخدمة يمكن استخدامها من قبل بيتيا لنشر رانسوموارى.

يمكنك اتباع الخطوات الآتية لإيقاف خدمة WMI *

net stop winmgmt.

في موجه الأوامربالضغط على علامة الويندوز وحرف R، أدخل الأمر

*الخدمات الأخرى التي تعتمد على خدمة

SMS

WMI

أيضا توقف مثل مضيف عامل

أو جدار حماية ويندوز.

2-إنشاء كلمة مرور أقوى للنظام الخاص بك

كلمة مرور قوية يمكن أن تساعدك على تحسين أمن النظام الخاص بك عن طريق منع البرامج الضارة من الوصول إلى النظام الخاص بك بسهولة. على سبيل المثال، يمكنك مزج كلمة المرور مع الأحرف الكبيرة والرموز والأرقام.

3-أغلق خدمة SMBv1

SMBv1 هو بروتوكول شبكة مهمل قديم جداً ويمكن أن تتعرض لهجوم من قبل بيتيا رانسوموار. ربما يمكنك تعطيله لمنع الهجوم. ولكن هناك تأثير محتمل لن يتم تشغيل مشاركة الملفات والطباعة بعد الآن على شبكة محلية.

اتبع الخطوات الآتية لوقف SMBv1:

الخطوات للويندوز 10:

1. افتح "هذا الكمبيوتر" للحصول على الشاشة على النحو التالي وانقر على "إلغاء تثبيت أو تغيير برنامج".

2. انقر على "تشغيل ميزات ويندوز أو إيقاف تشغيلها" أعلى اليمين من هذه الشاشة.

3. إيقاف ميزة "SMB 1.0/CIFS مشاركة ملف الدعم" وانقر على "موافق" لإغلاق النافذة.

4. إعادة تشغيل جهاز الكمبيوتر الخاص بك

خطوات لنظام التشغيل ويندوز فيستا والإصدارات الأقل:

1. افتح لوحة التحكم في قائمة ابدأ:

2. انقر فوق "برنامج" في القائمة اليسرى، وانقر فوق "البرامج والميزات".

3. انقر على "تشغيل ميزات ويندوز أو إيقافها" على الجانب الأيمن.

4. إيقاف ميزة "SMB 1.0/CIFS مشاركة ملف الدعم" وانقر على "موافق" لإغلاق النافذة.

5-إعادة تشغيل جهاز الكمبيوتر الخاص بك

الطريقة الأكثر جهداً ولكن فعالة لمنع رانسوموار هو الاستفادة من أداة أمن النظام الذي يوفر محرك مكافحة رانسوموار والحماية في الوقت الحقيقي. وهناك العديد من البرامج القوية فى هذا المجال وأقواها على الاطلاق malwarebytes/malwarefighter

الجمعة، 19 مايو 2017

طريقة الحماية من wanacry

تم ضرب مئات الآلاف من أجهزة الكمبيوتر في جميع أنحاء العالم من قبل رانسوموار جديدة تسمى واناكري (ويعرف أيضا باسم وكري، وانكريبت، أريد دكريبتور، WannaCrypt0r 2.0) الذي يقوم بتشفير الملفات على أجهزة الكمبيوتر التي تعمل بأنظمة التشغيل ويندوز مايكروسوفت ويطالب بدفع فدية في بيتكوين كريبتوكيرنسي. من أجل تجنب هذا الهجوم السيبراني العالمي من قبل واناكري ( WannaCry) ومنع الهجمات رانسومواري في المستقبل، يجب عليك قراءة هذه النصائح:

1. تجنب النقر على الروابط غير المعروفة وفتح التنزيلات المشبوهة:

الرانسوموار يمكن أن تنتشر بطرق متعددة، مثل النقر على المواقع الخبيثة ورسائل البريد الإلكتروني (التصيد)، وتحميل الملفات المصابة.. الخ، البقاء في حالة تأهب وعدم النقر أبداً على روابط غير محددة هو أمر بالغ الأهمية. تصفح ميزة الحماية في برامج الحماية من الفيروسات والملفات الخبيثة والتى يمكن أن تساعدك على الكشف عن المواقع على جوجل كروم، موزيلا فايرفوكس وغيرها إذا ما كانت موقع الويب مشبوهة أو غير آمنة، وسوف ينبهك إلى عدم النقر عليه وبالتالي تجنب الهجمات الخبيثة.

2. النسخ الاحتياطي بانتظام الملفات الهامة:

لتجنب فقدان الملفات الهامة الخاصة بك، وخاصة المشفرة من قبل رانسوموار، فمن الأفضل بالنسبة لك عمل نسخة احتياطية بشكل منتظم وبشكل صحيح لملفاتك. وتحتاج إلى أداة النسخ الاحتياطي لجعل الأمور سهلة ومريحة. وهناك العديد من البرامج التى تقوم بتلك المهمة وأبرزها أكرونيس .

3. حافظ على نظام التشغيل وبرامجك دائماً محدثة

غالبا ما يستخدم مجرمو الإنترنت ضعف أنظمة التشغيل القديمة وغير المعتمدة والتطبيقات والبرامج الغير محدثة لنشر العدوى. لذلك فمن الضروري جداً الحفاظ على نظام التشغيل والتطبيقات والبرامج محدثة.

4. تثبيت أنتي-رانسوموار على جهاز الكمبيوتر الخاص بك

الطريقة الأكثر فعالية لمنع رانسومواري من جهاز الكمبيوتر الخاص بك هو الاستفادة من أداة مكافحة رانسومواري.وهناك العديد من البرامج التى تقوم بتلك المهمة على أفضل وجه (malwarefighter ،malwarebytes).

5. قم بتشغيل جدار حماية ويندوز الخاص بك وقم بتعيين قاعدة جديدة إلى منفذ 445 الخاص بك

لمستخدمى الويندوز10اتبع الخطوات التالية :

الخطوة 1. افتح لوحة التحكم، يمكنك كتابة "عنصر تحكم" في قائمة ابدأ:

2. انقر فوق "النظام والأمن" أولا ثم انقر فوق "جدار حماية ويندوز" للوصول إلى إطار جدار حماية.

3. قم بتشغيل جدار حماية ويندوز باتباع القرار وانقر فوق "موافق" لحفظ الإعدادات.

تعيين قواعد المنفذ

4- انقر على "الإعدادات المتقدمة" لتعيين القواعد الواردة.

5. انقر فوق "القواعد الواردة" ثم انقر فوق "قاعدة جديدة" في الجانب الأيمن.

6. انقر فوق "المنفذ" لتعيين قاعدة جديدة "تكتب 445".

7. اختر "tcp" وقم بتعيين المنافذ المحلية المحددة على النحو التالي: "445".

8. اختر "حظر الاتصال" في أدناه.

9. تأكد من تطبيق جميع هذه العناصر الثلاثة، ثم انقر فوق التالي:

10. اكتب "445 tcp" في الاسم، وانقر فوق "إنهاء" لإكمال الإعداد.

11. عندما أظهرت الشاشة على النحو التالي، ثم تمت إضافة "445tcp" القاعدة بنجاح.

12. الحفاظ على وضع قواعد "445udp".

نفس العمليات على إضافة قواعد جديدة:

13. ثم انقر فوق "udp" وتعيين المنافذ المحلية المحددة على النحو التالي: "445".

14. اختر "حظر الاتصال" على النحو التالي.

15. تأكد من تطبيق جميع هذه العناصر الثلاثة، وانقر على التالي:

16. اكتب "445udp" في الاسم، وانقر فوق "إنهاء" لإكمال الإعداد.

17. نافذة النهاية:

نفس الخطوات السابقة تتبع مع الوينوز 7 بدون تغيير لغلق المنافذ على البرمجية الخبيثة wanacry

الجمعة، 10 مارس 2017

أفضل برنامج لصيانة الكمبيوتر على الإطلاق

الوصف:

الأداة الأعلى تقدما ًفى العالم للحفاظ على صحة النظام لجهاز الكمبيوتر. أداة متقدمة احترافية توفر دائما خدمات الرعاية الصحية الكل في واحد مع مكافحة التجسس، وحماية الخصوصية، وتحسين الأداء، وقدرات تنظيف النظام.

تحسين وتنظيف بقوة وبشكل آمن:

- يعزز السجل الخاص بك، والنظام، والإنترنت لأعلى مستويات الأداء- يحسن، ينظف، وإصلاح مجموعة متنوعة من مشاكل الكمبيوتر مع ضغطة واحدة فقط

- يكتشف ويزيل برامج التجسس، ادواري وغيرها من البرامج الضارة

- موثوق بها من قبل 150 مليون مستخدم حول العالم

الحماية:

- حماية بسيطة من التهديدات الأمنية

- الحماية المحسنة من البرامج الضارة

- تصفح وابحث في الانترنت بأمان

الأداء:

- النظام الأساسي الأمثل

- في نهاية المطاف النظام المؤهل لأداء أعلى

- ما يصل إلى 300٪ تسريع الإنترنت مع داعم الإنترنت

- تحسين نشط في الوقت الحقيقي

- تنظيف عميق للويندوز

- أداء الحد الأقصى للقرص الصلب

- أكثر من 20 أدوات ذكية لصيانة الكمبيوتر اليومية

سياسة الخصوصية

- كلما قمت بتسجيل الدخول الى الويندوزيقوم بتنظيف خصوصياتك (Privacy)بشكل آمن حتى لا يتطفل عليها أحد

- منع المحاولات الخبيثة للوصول إلى البيانات الشخصية الخاصة بك

ما هو الجديد في الإصدار 10:

+ اضاف تنظيف الخصوصية لمتصفح فيفالدي لضمان تصفح أكثر أمانا.

+ واضاف لدعم نيترو برو 10، نيترو برو 11، STDU عارض، ويحيط بمنطقة استوديو الصور في أداة برنامج افتراضي.

+ توسيع قاعدة إزالة الإعلانات: تصفح الأنترنت مع شبكة خالية من الاعلانات.

+ أفضل حماية للخصوصية مع توسيع قاعدة بيانات الخصوصية ودعم حديثا أوبرا 42.0، دروببوإكس 16.4، حرق استوديو 18.0، PhotoDirector 8.0، HandBrake1.0، الخ

+ اصلاح الفشل أحيانا عند تعديل أو حذف المهام المجدولة في إيقاف النظام.

+ دعم أفضل للخطوط الكبيرة.

+ تحسين عرض سجل لتسهيل الرؤية.

+ تحسين لغات متعددة.

اللغات: الإنجليزية، العربية، البيلاروسية، البلغارية، ChineseSimp، ChineseTrad، التشيكية، الدانمركية، الهولندية، الفنلندية، الفرنسية، الألمانية، اليونانية، الهنغارية، الايطالية، اليابانية، الكورية، Nederlands، والبولندية، البرتغالية (PT-BR)، والبرتغالية (PT -PT)، الروسية، الصربية (السيريلية)، الصربية (اللاتينية)، والسلوفينية، الإسبانية، السويدية، التركية، الفيتنامية.

OS : Windows XP, Vista, 7 and 8 / 10

لتحميل البرنامج : اضغط هنا

لتحميل التفعيل : اضغط هنا

الأحد، 5 مارس 2017

Malwarebytes AdwCleaner

AdwCleaner هو أداة مجانية لإزالة :

ادواري (برمجيات الإعلانات )

pup / LPI (يحتمل برنامج غير مرغوب فيه)

أشرطة الأدوات

الهاكر (الإختراق من موقع المتصفح)

تعليمات:

1- فك الضغط عن الملف ووقم بالضغط المزدوج على أيقونة البرنامج

2- ستحصل على البرنامج

لتحميل البرنامج : اضغط هنا

الخميس، 23 فبراير 2017

|خطأ شائع يقع فيه معظم مستخدمي كروم.. يتسبب في كارثة أمنية

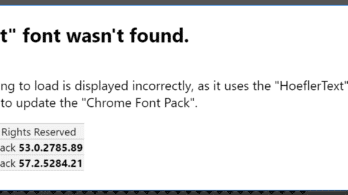

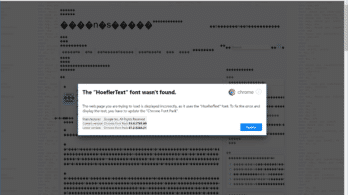

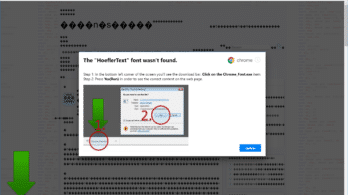

كشفت شركة متخصصة في صناعة البرمجيات عن حيلة جديدة يستخدمها قراصنة الإنترنت لخداع مستخدمي متصفح كروم من أجل دفعهم للموافقة على تثبيت برمجيات خبيثة دون علمهم.

وأوضحت شركة نيو سمارت تكنولوجيز، أن القراصنة يستخدمون صفحات مفخخة أو مواقع تم اختراقها لتثبيت سطر برمجي يغير من النصوص المكتوبة في هذه الصفحات إلى رموز، ويظهر أمام المستخدمين نافذة خادعة لرسالة خطأ.

وأشارت الشركة أن رسالة الخطأ، التي تظهر في نافذة منبثقة شبيه بنوافذ كروم الأصلية، تخبر المستخدم بوجود أحد ملفات الخطوط الناقصة في جهازه تسبب في ظهور هذه الرموز، وأن عليه تحميل ملف لتثبيت الخط الناقص، وهو الملف الذي يحتوي على برمجيات خبيثة.

ويستخدم القراصنة نافذة لرسالة خطأ شبيه بشكل كبير بنوافذ رسائل الخطأ الأصلية الخاصة بمتصفح كروم، وتحتوي هذه النافذة على رسالة مكتوبة بلغة إنجليزية صحيحة، مما يزيد من إمكانية خداع المستخدمين.

وأكدت الشركة أن رغم جودة نافذة الخطأ فإن الرسالة تحتوي على عدة أخطاء، حيث أنها تخبر المستخدم بأنه يعمل على نسخة كروم 53، حتى وإن كان يعمل على إصدار أخر من متصفح الإنترنت، كما أنها تحتوي على زر للإغلاق موجود في غير المكان الموجود فيه برسائل الخطأ الأصلية.

وأضافت الشركة، عبر مدونتها الرسمية، أن الملف الخبيث الذي يتم إرفاقه مع رسالة الخطأ يتم التعرف عليه بأنه غير أمن من قبل أداة التحميل الخاصة بمتصفح كروم، وذلك على الرغم من أن عدد كبير من برمجيات مكافحة الفيروسات لا تصنفه على أنه برنامج ضار.

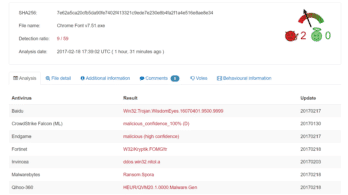

هذا، وكانت الشركة قد أخضعت الملف للتحليل على خدمة فيروس توتال VirusTotal عبر الإنترنت، حيث صُنف الملف الخبيث بأنه ضار في تسعة مكافحات للفيروسات فقط من أصل 59 تستخدمها الخدمة للكشف على الملفات.

يذكر أن الشركة كانت قد أرسلت تقريرا بالحيلة و الملف الخبيث المستخدم معها إلى الفريق الأمني الخاص بشركة جوجل وذلك من أجل محاولة طرح علاج للقضاء على هذه الطريقة الخادعة، كما نصحت الشركة مستخدمي متصفح كروم بضرورة التأكد من أي ملفات قبل تنزيلها.

الجمعة، 27 يناير 2017

Malwarebytes_Premium_3.0.6

يعد هذا الإصدار من أفضل وأقوى إصدارات البرنامج على الإطلاق حيث يتيح لك تأمين جهازك فى الوقت الحقيقى ضد الملفات والبرمجيات الخبيثة والجديد فيه أيضاً الحماية ضد الإستغلال ( exploit ) وكذلك الحماية ضد هجمات التشفير( Ransomware) أى يقوم أحد القراصنة باختراق جهازك وتشفير الهارديسك ويطلب منك أموال لفك التشفير حتى تتمكن من الحصول على بياناتك خاصة اذا كانت مهمة بالنسبة اليك

لتحميل ملف البرنامج والمرفقات : اضغط هنا

شاهد الفيديو

ملحوظة : حتى تستطيع التعديل على ملف الهوستس اسحبه الى سطح المكتب وافتحه بالنوت باد ثم انسخ الرابط بالملف المرفق والصقه بملف الهوستس ثم اخرج من الهوستس للحفظ ثم أعد ملف الهوستس لمكانه مرة أخرى.

الأحد، 15 يناير 2017

برنامج خفيف وقوى لحماية وتسريع الكمبيوتر وأكثر (WEEB ROOT _SecureAnywhere_AntiVirus_9.0.14.58)

مرسلة بواسطة أحمد حرب في 8:28 م

WEEB ROOT _SecureAnywhere_AntiVirus_9.0.14.58

يمكنك حماية الكمبيوتر من الفيروسات والملفات الخبيثة وحماية هويتك على الإنترنت والحماية من هجمات التشفير وكذلك تنظيف وتسريع الكمبيوتر مع هذا البرنامج الخفيف جداً والقوى

weebroot scureanywhere آخر إصدار مع سيريال التفعيل

شاهد الفيديو

الجمعة، 30 ديسمبر 2016

عملاق الحماية ESET Internet Security 10

أقدم لكم اليوم آخر إصدار من عملاق الحماية الرائع (إيست إنترنت سيكيورتى) مع طريقة التفعيل ،والبرنامج كما لا يخفى عليكم يتمتع بمزايا عديدة،ويمثل سداً منيعاً ضد أى تهديدات لجهازك.

أقدم لكم اليوم آخر إصدار من عملاق الحماية الرائع (إيست إنترنت سيكيورتى) مع طريقة التفعيل ،والبرنامج كما لا يخفى عليكم يتمتع بمزايا عديدة،ويمثل سداً منيعاً ضد أى تهديدات لجهازك.

لتحميل البرنامج والتثبيت أوفلاين: اضغط هنا

لتحميل التفعيل : اضغط هنا

شاهد الفيديو

الجمعة، 16 ديسمبر 2016

النسخة القادمة لجوجل كروم

تعتبر شركة جوجل شركة عالمية ورائدة فى مجال تكنولوجيا المعلومات ، وهي شركة أمريكية عامة متخصصة في مجال الإعلان المرتبط بخدمات البحث على الإنترنت وإرسال رسائل بريد إلكتروني عن طريق جي ميل،وجوجل كروم هو متصفح يعمل على أغلب أنظمة التشغيل ومن تطوير جوجل ، وأهم الأشياء التي تم وضعها في الاعتبار من البداية أثناء تصميم متصفح جوجل كروم هي الثبات، السرعة، الأمن وواجهة مستخدم بسيطة وفعالة وسهلةالاستخدام. ويدعم المتصفح واجهة المستخدم العربية .

الميزة الرائعة التى سوف توفرها شركة جوجل فى الإصدار القادم من متصفح جوجل كروم هى تأمين الإتصال من خلال عرضها وادراجها رمز أو أيقونة فى شريط العنوان بالأعلى ، ليتم من خلالها معرفة هل الموقع الذى سوف تقوم بالدخول اليه آمن وخالى من المخاطر أم لا .

من خلال هذه الميزة الرائعة متصفح جوجل كروم سوف يخبرنا إذاما كانت المواقع الالكترونية غير الآمنه والتى لا يجب تصفحها والدخول اليها ، ضمان لاتصالات آمنة في جميع أنحاء العالم من خلال نظام التشفير HTTPS ، وأعلنت عملاق التكنولوجيا جوجل أن النسخة التجريبية من جوجل كروم ستكون أول من تحصل عليه في الأسابيع المقبلة قبل أن يتم تنفيذ نفس الميزة في الإصدار المستقر أيضا، وذلك في أوائل 2017 على جميع المستخدمين رؤيتها عند زيارة المواقع ، وسوف تكون هذه الميزة رسميا فى النسخة رقم 56 من متصفح جوجل كروم ، ومن المعروف ان النسخة المتوفرة حاليا هو النسخة رقم 54 .

وسوف يصنف متصفح جوجل كروم المواقع او الصفحات والتى نظام تشفيرها فقط HTTP pages على انها غير آمنة طبقاً لنظام التشفير ، وأيضاً الصفحات التي تقوم بجمع كلمات السر أو بطاقات الإئتمان على أنها غير آمنة، وذلك كجزء من خطة طويلة الأجل لتصنيف كل المواقع المشفرة بنظام HTTP على أنها غير آمنة .

وسوف يصنف متصفح جوجل كروم المواقع او الصفحات والتى نظام تشفيرها فقط HTTP pages على انها غير آمنة طبقاً لنظام التشفير ، وأيضاً الصفحات التي تقوم بجمع كلمات السر أو بطاقات الإئتمان على أنها غير آمنة، وذلك كجزء من خطة طويلة الأجل لتصنيف كل المواقع المشفرة بنظام HTTP على أنها غير آمنة .

السبت، 18 يونيو 2016

1- تستطيع الشركة أن تشيِّد خارج نطاق جدار الحماية (المشار إليه باللون البرتقالي) شبكة يمكن أن يصل إليها من يريد ذلك. وتسمح مثل هذه الشبكة ـ التي غالبا ما توصف بالمنطقة المنزوعة السلاح ـ لزبائن الشركة بإرسال البريد الإلكتروني أو تصفّح موقع الشركة على الويب. فالمنطقة المنزوعة السلاح هذه تشبه صالة الاستقبال في مبنى إداري؛ إذ تعتبر المكان المناسب ليحصل منه الزبائن على معلومات عن منتجات الشركة، ولما كانت هذه المنطقة مصرحا بها للجميع فإنه يجب ألا توضع فيها أيه بيانات مهمة.

2- إن مهمة جدار الحماية المستخدم على مستوى التطبيق تماثل مهمة مكتب إدارة بريد الشركة: فهو يفحص البريد الإلكتروني الوارد بحثا عن ڤيروسات الحاسوب مثلما يفحص موظفو البريد الطرود البريدية بالأشعة السينية (أشعة إكس). فبرامج الإنترنت المتوقع أن تكون خطرة ـ تلك التي ربما تتضمن تعليمات غير مرئية لسرقة بيانات معينة من الشركة أو إتلافها ـ يتم تحويلها إلى مخدِّم وسيط (وكيل) proxy server، ومهمته نقل المعلومات إلى برامج وسيطة يمكن تشغيلها على الشبكة بأمان؛ إذ إن مهمة البرنامج الوسيط تماثل مهمة موظف البريد (المجسم الأزرق) الذي يتسلم الرسائل الواردة إلى الشركة ثم يوزعها على أصحابها.

3-لا يمكن لجدران الحماية أن تحمي شبكات الحواسيب من جميع الاعتداءات. فجواسيس المهنة يستطيعون تحاشي جدران الحماية والوصول إلى الشبكة بالاتصال الهاتفي عن طريق الموديم modem أو سرقة الأقراص المرنة أو الأشرطة الممغنطة التي تحوي بيانات مهمة. لذا يجب إغلاق هذه المنافذ الخلفية حتى تصبح الشبكة مأمونة فعلا.

4-ربما تحتاج شركة كبيرة إلى أكثر من جدار حماية واحد. فعندما تتوسع شبكة حواسيب الشركة، فإن الحاجة إلى جدران حماية إضافية تصبح ضرورية لحماية نظم الحواسيب في أقسام الشركة المهمة، مثل قسم الرواتب أو المحاسبة. فجدران الحماية تؤدي مهمة تماثل مهمة الباب الفولاذي لخزنة ممتلكات الشركة الثمينة، ألا وهي حماية النظم الحيوية للشركة من الاعتداءات سواء من العاملين لديها أو من قبل شركائها في المهنة.

5- يؤدي مرشِّح الرزم مهمة مماثلة لمهمة فريق من الحرس يقف عند مدخل المقر الرئيسي للشركة (المجسمات الزرقاء). فتبعا لنظام أمن الشركة، قد يسمح المرشح فقط بمرور الرزم الآتية من عناوين معينة على الإنترنت ـ مثلا، من عناوين لشركاء عمل أو موردين موثوقين. ونظرا لأن الدخلاء قد يحاولون التسلل إلى الشبكة عن طريق تزوير عنوان مصدر موثوق وتضمينه في رزمهم، فإن بعض جدران الحماية تبحث عن موثق التعمية cyptographicauthenticator ـ وهو يشبه البطاقة الأمنية التي توضع على صدر صاحبها ـ مهمته التحقق من أن الملف أو البرنامج القادم من الإنترنت هو آت فعلا من عنوان موثوق.

2- إن مهمة جدار الحماية المستخدم على مستوى التطبيق تماثل مهمة مكتب إدارة بريد الشركة: فهو يفحص البريد الإلكتروني الوارد بحثا عن ڤيروسات الحاسوب مثلما يفحص موظفو البريد الطرود البريدية بالأشعة السينية (أشعة إكس). فبرامج الإنترنت المتوقع أن تكون خطرة ـ تلك التي ربما تتضمن تعليمات غير مرئية لسرقة بيانات معينة من الشركة أو إتلافها ـ يتم تحويلها إلى مخدِّم وسيط (وكيل) proxy server، ومهمته نقل المعلومات إلى برامج وسيطة يمكن تشغيلها على الشبكة بأمان؛ إذ إن مهمة البرنامج الوسيط تماثل مهمة موظف البريد (المجسم الأزرق) الذي يتسلم الرسائل الواردة إلى الشركة ثم يوزعها على أصحابها.

3-لا يمكن لجدران الحماية أن تحمي شبكات الحواسيب من جميع الاعتداءات. فجواسيس المهنة يستطيعون تحاشي جدران الحماية والوصول إلى الشبكة بالاتصال الهاتفي عن طريق الموديم modem أو سرقة الأقراص المرنة أو الأشرطة الممغنطة التي تحوي بيانات مهمة. لذا يجب إغلاق هذه المنافذ الخلفية حتى تصبح الشبكة مأمونة فعلا.

4-ربما تحتاج شركة كبيرة إلى أكثر من جدار حماية واحد. فعندما تتوسع شبكة حواسيب الشركة، فإن الحاجة إلى جدران حماية إضافية تصبح ضرورية لحماية نظم الحواسيب في أقسام الشركة المهمة، مثل قسم الرواتب أو المحاسبة. فجدران الحماية تؤدي مهمة تماثل مهمة الباب الفولاذي لخزنة ممتلكات الشركة الثمينة، ألا وهي حماية النظم الحيوية للشركة من الاعتداءات سواء من العاملين لديها أو من قبل شركائها في المهنة.

5- يؤدي مرشِّح الرزم مهمة مماثلة لمهمة فريق من الحرس يقف عند مدخل المقر الرئيسي للشركة (المجسمات الزرقاء). فتبعا لنظام أمن الشركة، قد يسمح المرشح فقط بمرور الرزم الآتية من عناوين معينة على الإنترنت ـ مثلا، من عناوين لشركاء عمل أو موردين موثوقين. ونظرا لأن الدخلاء قد يحاولون التسلل إلى الشبكة عن طريق تزوير عنوان مصدر موثوق وتضمينه في رزمهم، فإن بعض جدران الحماية تبحث عن موثق التعمية cyptographicauthenticator ـ وهو يشبه البطاقة الأمنية التي توضع على صدر صاحبها ـ مهمته التحقق من أن الملف أو البرنامج القادم من الإنترنت هو آت فعلا من عنوان موثوق.

1 جدران الحماية(1)

(شعبة تقانات لوسينت)

و<M.S.بيللوفن>، من مركز أبحاث الشركة AT&T

سوف تبقى شبكات الحواسيب عرضة للاعتداءات بشكل دائم. فمادامت الشركات تستخدم الإنترنت ـ لنقل الملفات وإرسال البريد الإلكتروني ونسخ البرامج.. إلخ ـ فإن الفرصة تبقى متاحة أمام بعض أصحاب النيات السيئة لإحداث تخريب واسع في نظم الحواسيب لدى تلك الشركات. ولكن هناك وسائل تجعل أي شبكة حاسوبية أكثر مقاومة للاعتداءات. فخط الدفاع الأول هو جدار الحماية firewall، وهو برنامج حاسوبي يؤدي دور حارس البوابة بين الإنترنت والإنترانت intranet (شبكة حاسوبية خاصة بموظفي الشركة التي تستخدمها).

والنوعان الأكثر شيوعا من جدران الحماية هما مرشِّحات الرزم packet filters وجدران الحماية المستخدمة على مستوى التطبيق application-level firewalls، حيث يقوم مرشح الرزم، وهو يعمل نمطيا على جهاز يدعى المسيِّر router، بفحص عنوان المصدر source وعنوان الوجهة destination لكل رزمة من البيانات سواء أكانت داخلة إلى شبكة الشركة أم خارجة منها. فبإمكان المرشح أن يمنع رزما آتية من عناوين معينة من الدخول إلى الشبكة، وأن يمنع رزما أخرى من الخروج منها. أما جدار الحماية المستخدم على مستوى التطبيق، فإنه يقوم بفحص مضمون البيانات المتداولة بالإنترنت إضافة إلى العناوين. لذا فهو أبطأ من مرشح الرزم ولكنه يسمح للشركة بتنفيذ خطة أمنية أكثر تفصيلا.

إن متاهة المكاتب الموضَّحة في الصورة جانبا، تمثل شبكة حواسيب محمية بجدران الحماية؛ حيث ترمز المجسمات الخضراء إلى رزم من البيانات مسموح لها بدخول الشبكة، في حين ترمز المجسمات الحمراء إلى رزم قد تكون مؤذية وبالتالي يجب ألا يسمح لها بالدخول.

2 شهادات التوثيق الرقمية(2)

تؤدي شهادات التوثيق الرقمية دورا رئيسيا في التعمية بالمفتاح المعلن(العمومي) public-key cyptography، وهي طريقة مستخدمة في الإنترنت على نطاق واسع لتبقى وسائل الاتصال مأمونة. فمن أجل إرسال الرسائل وتسلّمها بهذه الطريقة، يجب أن يمتلك مستخدم النظام زوجا من مفاتيح التعمية ـ مفتاح سري(خصوصي) private key وآخر معلن(عمومي) public ـ يتكون كل منهما من سلسلة طويلة من البيانات تتضمن عادة ما بين 500 و1000 بتة. ويحتفظ المستخدم بالمفتاح السري في مكان آمن ـ مثلا على قرص الحاسوب الصلب بعد تعميته ـ في حين يكون المفتاح المعلن معروفا لدى الأشخاص الذين يرغب في الاتصال بهم.

لنفرض أن أمل تريد توجيه رسالة إلى بدر. ولما كانت أمل تريد أن يكون بدر على يقين من أن الرسالة آتية منها فعلا، فإنها تستخدم مفتاحها السري كشهادة توثيق رقمية digital signature ترافق رسالتها. ويستخدم بدر مفتاح أمل المعلن للتحقق من توقيعها signature. ولكن كيف يمكن لبدر أن يتأكد من أن هذا المفتاح المعلن يخص أمل بالفعل؟ فربما يقوم محتال بتزوير كلا المفتاحين الخاصين بأمل ثم إرسال المفتاح المعلن إلى بدر مدعيا أنه يخص أمل. وللحيلولة دون ذلك، فإن على أمل أن تحصل على شهادة توثيق رقمية، وهي وثيقة بيانات تصدرها إحدى هيئات التوثيق المعتمدة على نطاق واسع مثل VeriSign أو CyberTrust GTE، أو هيئة توثيق تشكلها الشركة التي تعمل بها أمل. وشهادة التوثيق الرقمية في الفضاء السيبري هي بمثابة شهادة قيادة المركبات التي تصدرها الجهات الحكومية المختصة. فهي تؤكد أن مفتاحا معلنا معينا يخص شخصا بعينه أو جهة معينة.

1-

تستخدم أمل برنامج تعمية لتكوين مفتاح سرّي (a) وآخر معلن (b). ثم ترسل المفتاح المعلن إلى هيئة توثيق معتمدة وتطلب إليها إصدار شهادة توثيق رقمية. تحتاج هيئة التوثيق إلى التحقق من هوية أمل؛ وتبعًا لنوع الشهادة، قد يتطلب ذلك التأكد من معلومات شخصية خاصة بأمل عليها أن تزودهم بها. فإذا ما ثبتت صحة المعلومات، فإن هيئة التوثيق تصدر لها الشهادة المطلوبة (c) التي تؤكد أن المفتاح المعلن يخصها. ويرافق شهادة التوثيق التوقيع الرقمي لهيئة التوثيق، الذي يمكن أن يتحقق منه أي شخص يعرف المفتاح المعلن لهيئة التوثيق.

2-

ترسل أمل المفتاح المعلن (d) الصادر عن هيئة التوثيق إلى كل من يحتاج إليه بمن فيهم بدر. وعادة يثبت المفتاح المعلن في مستعرضات الويب(3) وبرمجيات أخرى تُستخدم في وسائل الاتصال الحاسوبية المأمونة.

3-

تضع أمل توقيعها الرقمي على رسالتها الموجهة إلى بدر؛ ومن أجل ذلك تقوم أولا بتطبيق صيغة رياضياتية على الرسالة تدعى دالة الاختصار (4) hash function. تعمل هذه الدالة على إعداد «مختصر» digest مناسب للرسالة، فتقوم أمل بتعميته مستخدمة مفتاحها السري لتشكيل «التوقيع الرقمي» (e). ثم ترسل هذا «التوقيع» مع الرسالة إلى بدر (f)، وترفق بالرسالة أيضا شهادة التوثيق الرقمية التي تحوي مفتاحها المعلن.

4-

يستخدم بدر المفتاح المعلن الصادر عن هيئة التوثيق للتحقق من صحة التوقيع الرقمي المرافق لشهادة التوثيق؛ وهكذا يستطيع بدر الآن التأكد من موثوقية الشهادة ومن أن المفتاح المعلن المرافق للشهادة خاص بأمل. بعد ذلك، يستخدم بدر هذا المفتاح لفك تعمية التوقيع الرقمي الخاص بأمل، الذي يعيد تكوين مختصر الرسالة. وأخيرا يقوم بتطبيق دالة الاختصار على رسالة أمل. فإذا تطابق المختصر المشكّل بهذه الطريقة مع المختصر المشكل من التوقيع الرقمي بعد فك تعميته، فإن بدرا يصبح على يقين من أن الرسالة هي بالفعل آتية من أمل وأنه لم يعبث بها أحد ما على الشبكة.

3 صندوق مأمون(لغة البرمجة)جاڤا (5)

يستخدم المبرمجون لغة البرمجة جاڤا Java لكتابة برامج خدمية صغيرة ـ تدعى ملحقات التطبيقات applets ـ يمكن نسخها من الإنترنت أو من الشبكات الحاسوبية الأخرى. وثمة خطر على هذه الشبكات في أن يقوم شخص غير أمين بتكوين ملحق تطبيق يمكن أن تكون له القدرة على العبث بنظام حاسوب مستخدِمٍ ما، وذلك بحذف ملفات أو سرقة بيانات أو تمرير ڤيروس حاسوبي. إلا أن لغة البرمجة جاڤا صممت لتحول دون مثل هذه الانتهاكات.

ومفتاح أمان جاڤا هو طبقة layer من البرمجيات تدعى آلة جاڤا الافتراضية Java Virtual Machine، وهي ضرورية لتنفيذ أي ملحق تطبيق كُتِب بهذه اللغة. فعندما ينسخ downloads المستخدم ملحق تطبيق، فإن الآلة الافتراضية تحُول مبدئيا دون وصول هذا البرنامج إلى القرص الصلب للحاسوب أو إلى وصلات الشبكة أو موارد النظام الحيوية الأخرى. إذ يمكن أن نتصور في هذه المرحلة أن ملحق التطبيق قد استقر في صندوق مأمون لا يسبب أي ضرر للحاسوب(يشبه صندوق الرمل sandbox الذي يوضع فيه الأطفال عند اللعب لحمايتهم من الأخطار). ويستطيع ملحق التطبيق أن يغادر هذا الصندوق في حالة واحدة فقط: عندما تتحقق آلة جاڤا الافتراضية من أن مصدر البرنامج موثوق به.

1

يزور سمير موقعا لمصرف (لبنك) على الويب ليجد ملحق تطبيق يمكن أن يساعده على حساب دفعات رهن عقاري mortgage payments. عندما ينسخ سمير ملحق التطبيق المناسب من مخدم المصرف على الويب، فإن آلة جاڤا الافتراضية الملحقة بمستعرض browser الويب المخزن في الحاسوب، تسمح لملحق التطبيق بالوصول إلى شيپاتchips ذاكرة الوصول العشوائي RAM ولكنها تحول دون وصوله إلى القرص الصلب؛ أي إن ملحق التطبيق استقر في الصندوق المأمون.

2

يحدد محقق كود البايت byte-code verifier ما إذا كان ملحق التطبيق قد كتب بلغة جاڤا على نحو سليم. فإذا لم يكن ملحق التطبيق مكتوبا بشكل سليم، فلن يسمح لسمير أبدا باستخدام البرنامج. أما إذا كان ملحق التطبيق سليمًا، فإن آلة جاڤا الافتراضية تبحث عن توقيع رقمي مرفق بملحق التطبيق. وهذا التوقيع يحدد الشخص أو المصدر الذي كوّن ملحق التطبيق كما يُبين ما إذا كان هناك طرف ثالث قد قام بالعبث بالبرنامج. ويجب أن يبقى ملحق التطبيق في الصندوق المأمون إذا لم يكن لديه توقيع يمكن التحقق من مصدره. وبهذا يستطيع سمير استخدام البرنامج للقيام بالحسابات التي يحتاج إليها، ولكن من دون أن يستطيع قراءة أو كتابة الملفات على القرص الصلب في حاسوبه.

3

أما إذا تم التحقق من صحة توقيع ملحق التطبيق، فإن الآلة الافتراضية تحدد مقدار الاتصال الذي سيتاح للبرنامج. ويستطيع سمير تعديل هذا المقدار وفقا لاحتياجاته الأمنية. فمثلا، يمكن أن يسمح سمير لملحق التطبيق بقراءة أي ملف مخزن على القرص الصلب أو أن يمنعه من الوصول إلى أجزاء من القرص تتضمن بيانات سرية.

الاشتراك في:

الرسائل (Atom)